El robo de cuentas de YouTube, principalmente de creadores de contenidos, se ha vuelto una práctica tan frecuente como peligrosa. El objetivo de los cibercriminales es, una vez que lograron hackear la cuenta, utilizarla para distribuir malware del tipo infostealer. ESET, compañía líder en detección proactiva de amenazas, analiza las estrategias que emplean los actores maliciosos para hacerse de estas cuentas, cuáles son las consecuencias para las víctimas, y qué pasos seguir en caso de que una cuenta haya sido vulnerada.

“El hackeo de cuentas de YouTube para la posterior distribución de malware no es algo nuevo, ya que suele ser muy utilizado para distribuir malware a través de descargas de software, películas, tutoriales, contenido vinculado a criptomonedas, cheats para juegos o aplicaciones. Anteriormente, hemos analizado esta problemática desde WeLiveSecurity, compartiendo campañas que roban cuentas de Google y en muy pocos minutos crean una gran cantidad de canales en YouTube para distribuir troyanos”, comenta Camilo Gutiérrez Amaya, jefe del Laboratorio de Investigación de ESET Latinoamérica.

El principal vector de ataque son los correos de phishing. Los ciberatacantes envían un email en el cual tientan con algún tipo de acuerdo al creador de contenido -les proponen patrocinar o promocionar la cuenta- y adjuntan un supuesto archivo en DropBox con el detalle de las condiciones comerciales. Ese archivo será el que contenga malware del tipo infostealer que le permitirá al atacante obtener las credenciales de acceso de la cuenta objetivo (y hasta el 2FA (doble factor de autenticación, por ejemplo).

En este infostealer se incluye un script que borrará las cookies del equipo y obligará al usuario a volver a poner las credenciales de inicio de la cuenta, y en ese momento es cuando enviará la información al ciberatacante. Una vez con las credenciales de la cuenta en su poder, los cibercriminales la utilizan para distribuir malware, muchas veces compartiendo contenido que nada tiene que ver con la cuenta original y borrando todo el material antiguo. Para la víctima, las consecuencias pueden ser desde el cierre del canal, la desmonetización de sus videos y hasta la pérdida de seguidores.

Son muchas las cuentas que han sido vulneradas utilizando este modus operandi. Tan es así que el Centro de Inteligencia de Seguridad de AhnLab (ASEC) descubrió un número creciente de casos en los cibercriminales acceden a las credenciales de canales famosos de YouTube y luego las aprovechan para distribuir malware del tipo infostealer.

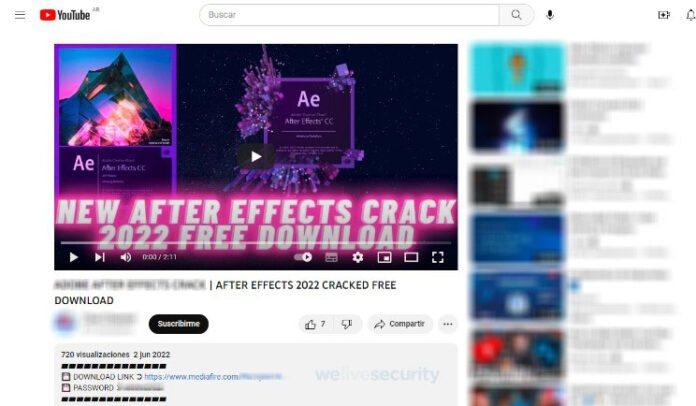

En cada uno de los casos compartidos por ASEC, se evidencia una misma práctica por parte de los actores maliciosos: la de añadir un enlace comprometido de descarga en la descripción o en la sección de comentarios de un vídeo sobre la versión crackeada de programas como por ejemplo Adobe.

Los cibercriminales también se aprovechan de canales de YouTube que promocionan videojuegos pirateados o crackeados. En estos casos, los piratas informáticos publican enlaces en las descripciones de los vídeos que en realidad llevan a las víctimas a sitios que distribuyen malware del tipo infostealer.

“Lo complejo de esta situación es que este tipo de programas maliciosos permanecen ocultos en el equipo infectado en busca de todo tipo de contraseñas e información bancaria almacenada en el navegador, pero también tienen el potencial de realizar otras acciones en el equipo, como realizar capturas de pantalla”, comenta el investigador de ESET Latinoamérica.

En 2023 ESET cubrió un caso en el que un usuario resultó víctima de un malware del tipo infostealer por hacer clic en un enlace malicioso publicado en un canal comprometido. La persona había descargado desde YouTube un crack de un popular programa de la suite de Adobe y se infectó con un malware que accedió a sus cuentas de Instagram, Facebook, Twitter, Hotmail, Twitch y Steam. Si bien en algunas de estas cuentas comprometidas el programa malicioso hizo publicaciones en su nombre, las claves de inicio de sesión no habían sido modificadas, por lo que la víctima nunca perdió el acceso, y así logró cambiar las contraseñas y activar la autenticación en dos pasos.

En caso de que una cuenta de un usuario haya sido robada, el equipo de soporte de Google compartió qué pasos se deben seguir. El primer paso es recuperar la cuenta de Google hackeada asociada con el canal de YouTube y actualizar la contraseña y activar el doble factor de autenticación. Luego, revertir aquellos cambios no deseados que el actor malicioso pudo hacer en el canal de YouTube a fin de evitar faltas por incumplimiento de los derechos de autor o de los Lineamientos de la Comunidad. En los casos en los que el canal haya sido cerrado post hackeo, una vez recuperada la cuenta de Google, puede apelar el cierre de un canal. A su vez, Google pone a disposición para aquellas personas que pertenecen al Programa de socios de YouTube, un equipo de asistencia especialmente dedicado para creadores de YouTube.

Fuente. ESET