Los ciberdelincuentes están ocultando enlaces de phishing en servidores SharePoint previamente vulnerados y los distribuyen entre sus víctimas, ya que se trata de un formato más convincente y que elude mejor los filtros antiphishing. Los expertos de Kaspersky han descubierto más de 1,600 notificaciones maliciosas en Europa, América del Norte y otras regiones.

Para obtener las credenciales de inicio de sesión corporativas, los ciberdelincuentes trabajan ininterrumpidamente en evitar los filtros de seguridad que detectan correos de phishing. Hasta hace poco, se las habían ingeniado para ocultar enlaces maliciosos en archivos de SharePoint. Sin embargo, la última tendencia es distribuirlos a través de notificaciones legítimas de este servicio. Las soluciones de seguridad de Kaspersky filtraron más de 1,600 notificaciones maliciosas entre diciembre de 2022 y febrero de 2023 en empresas de Austria, España, Francia, India, Italia, Japón, Países Bajos, Rusia, Singapur, Corea del Sur y Estados Unidos.

Este nuevo sistema es capaz, incluso, de sortear la vigilancia de los empleados con más conocimientos en tecnología. Las notificaciones son enviadas en nombre de una organización real, lo que no genera dudas, especialmente si la empresa utiliza SharePoint a diario.

Phishing a través de las notificaciones de SharePoint: así funciona

La víctima recibe un mensaje de SharePoint que explica que alguien ha compartido un archivo de OneNote con él. Es poco probable que el mensaje despierte sospechas ya que se trata de una notificación real de un servidor de SharePoint auténtico.

El empleado sigue el enlace hacia el archivo de OneNote. El cuerpo de la nota contiene, a su vez, otra notificación con un icono que corresponde a otro archivo diferente (como un PDF) y un enlace de phishing estándar.

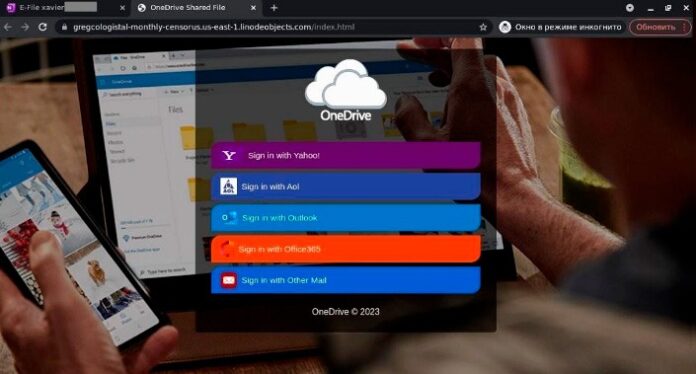

El enlace conduce a una web de phishing que imita la página de Microsoft OneDrive. Los ciberdelincuentes la usan para robar credenciales de cuentas de correo como Yahoo!, AOL, Outlook, Office 365 y muchas otras plataformas.

¿Cómo minimizar riesgos contra este tipo de phishing?

Aunque esta amenaza es muy convincente, hay una serie de señales que deben hacer saltar las alarmas y que tanto los empleados como los empleadores deben tener en cuenta.

“Una buena práctica es nunca abrir archivos de desconocidos. Además, los usuarios no suelen compartir archivos de manera imprevista sin explicar qué envían y por qué. En caso de que llegue a recibir algo semejante, lo mejor es confirmar el motivo del correo con el remitente antes de hacer clic. Otra señal de alarma que hay que tener en cuenta son las inconsistencias. Por ejemplo, si el correo hace referencia a un archivo de OneNote pero vemos un PDF, esto debe ser una bandera roja de que algo no está bien. Asimismo, los dirigentes de empresas deben considerar que cada uno de sus empleados puede convertirse en el eslabón débil, por lo cual deben ser proactivos en tomar medidas de seguridad, como capacitar a su personal y proteger todos los endpoints con acceso a la red corporativa”, señala Fabio Assolini, director del Equipo de Investigación y Análisis para América Latina en Kaspersky.

Para protegerse de las distintas técnicas de phishing que amenazan a PyMES y grandes empresas, Kaspersky recomienda implementar las siguientes medidas:

•Utilizar soluciones de seguridad con tecnología antiphishing tanto en los servidores de la empresa como en los dispositivos de los empleados.

•Formar a la plantilla en higiene básica en ciberseguridad. Realizar ataques simulados de phishing para que los empleados sepan distinguir lo que es phishing de lo que no.

•En caso de utilizar el servicio Microsoft 365 en la nube, no hay que olvidar protegerlo. Kaspersky Security for Microsoft Office 365 es una solución antispam y antiphishing para proteger SharePoint, Teams o OneDrive y para asegurar las comunicaciones empresariales.

Fuente. Kaspersky